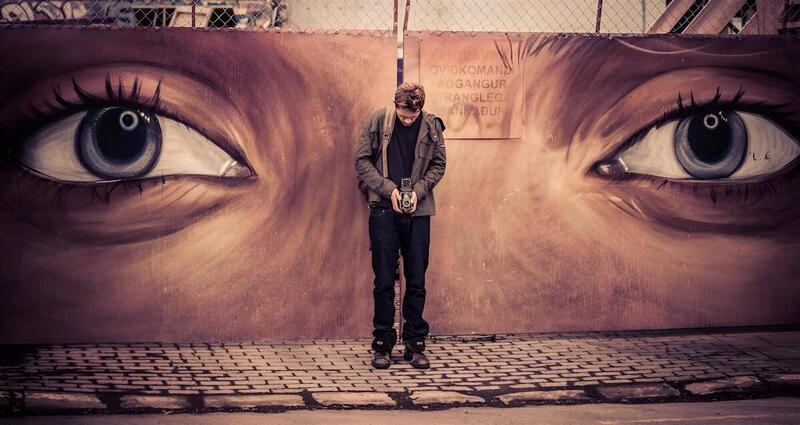

La privacy è storia: il Grande Fratello SMART ti sta osservando e può essere trasformato in un’arma con una singola riga di codice

Il nostro destino è strettamente legato alla rivoluzione dell’IA che si sta verificando in questo esatto momento. Tutti noi abbiamo il diritto di esserne al corrente e, quando ciascuno di noi sarà consapevole del rischio, potremo forse unire le nostre forze per difenderci.

(James Barrat)

Siamo tra i più ricercati portali al mondo nel settore del giornalismo investigativo capillare ed affidabile e rischiamo la vita per quello che facciamo, ognuno di voi può verificare in prima persona ogni suo contenuto consultando i molti allegati (E tanto altro!) Abbiamo oltre 200 paesi da tutto il mondo che ci seguono, la nostre sedi sono in in Italia ed in Argentina, fate in modo che possiamo lavorare con tranquillità attraverso un supporto economico che ci dia la possibilità di poter proseguire in quello che è un progetto il quale mira ad un mondo migliore!

La privacy è storia

La privacy è storia: il Grande Fratello SMART ti sta osservando: il tuo aspirapolvere, il tuo frigorifero, la tua TV, il tuo telefono e tutto il resto. SMART ti sta spiando: può essere trasformato in un’arma con una singola riga di codice.

Molte persone non credono che esista una sorveglianza sotto la pelle tramite nanotecnologia autoassemblante e che gli Stati Uniti siano uno Stato di sorveglianza orwelliano in piena regola che traccia e segue ogni vostra mossa attraverso le aziende al servizio dell’agenda tecnocratica transumanista. Inoltre, non credono che la tecnologia dell’Internet delle cose possa essere utilizzata come arma. In questo post ho inserito diversi articoli che mostrano quanto sia avanzata la sorveglianza e che ogni dispositivo presente nella vostra casa e sul posto di lavoro vi tiene sotto controllo. Non solo, ma tutti i vostri dispositivi sono armi a doppio uso.

Il tuo frigorifero o il tuo tostapane possono essere hackerati e inviare una frequenza letale alla tua rete intrabodica che ti è stata impiantata tramite le armi biologiche COVID19, la diffusione e la geoingegneria. L’intelligenza artificiale sta sorvegliando e raccogliendo questi dati per il metaverso e alla fine è orientata ad avere il controllo assoluto della popolazione. In nome della comodità, stiamo vivendo il 1984 proprio ora, e questo diventerà sempre più evidente con il continuo aumento dell’intelligenza artificiale.

La privacy è già un ricordo del passato, perché la gente non dovrebbe credere che i tecnocrati come Noah Juval Harrari siano assolutamente seri quando proclamano che “l’anima e lo spirito degli esseri umani sono un ricordo del passato”? Quando si manipola il libero arbitrio attraverso la sorveglianza biometrica e la manipolazione telemetrica bidirezionale in modo subliminale, si mina efficacemente il libero arbitrio, il segno distintivo della nostra anima e del nostro spirito. La comodità di tutto ciò che è “SMART = AI” ha un costo elevato.

Avevo già dimostrato quanta tecnologia di livello militare sia presente nel tuo cellulare e nelle tecnologie correlate:

Ecco alcuni esempi:

Dimentica il tuo telefono che ti spia: forse è il tuo aspirapolvere che dovrebbe davvero preoccuparti.

In un post sul suo blog Small World, il programmatore informatico e appassionato di elettronica Harishankar Narayanan ha descritto in dettaglio una scoperta sorprendente che ha fatto riguardo al suo aspirapolvere intelligente da 300 dollari: trasmetteva dati riservati fuori dalla sua casa.

Narayanan aveva lasciato che il suo aspirapolvere intelligente iLife A11, un gadget popolare che ha ottenuto ampia copertura mediatica, facesse il suo lavoro per circa un anno, prima di incuriosirsi al suo funzionamento interno.

“Sono un po’ paranoico, ma nel senso buono del termine”, ha scritto. “Quindi ho deciso di monitorare il traffico di rete, come farei con qualsiasi dispositivo cosiddetto intelligente”. In pochi minuti ha scoperto un “flusso costante” di dati inviati a server “dall’altra parte del mondo”.

“Il mio robot aspirapolvere comunicava costantemente con il produttore, trasmettendo registri e dati telemetrici che non avevo mai acconsentito a condividere”, ha scritto Narayanan. “È stato allora che ho commesso il mio primo errore: ho deciso di fermarlo”.

L’ingegnere afferma di aver bloccato la trasmissione dei dati dal dispositivo, pur mantenendo il resto del traffico di rete, come gli aggiornamenti del firmware, attivo come al solito. L’aspirapolvere ha continuato a funzionare per alcuni giorni, fino a quando, una mattina presto, non si è più avviato.

“L’ho mandato in riparazione. Il centro assistenza mi ha assicurato che ‘qui funziona perfettamente, signore'”, ha scritto. “Me l’hanno rispedito e, miracolosamente, ha funzionato di nuovo per alcuni giorni. Poi si è rotto ancora una volta”. Narayanan ha ripetuto questa procedura diverse volte, finché alla fine il centro assistenza ha rifiutato di ripararlo, sostenendo che il dispositivo non era più in garanzia.

“Proprio così, il mio aspirapolvere intelligente da 300 dollari si è trasformato in un semplice fermacarte”, ha scritto il tecnico.

Apparentemente più curioso che mai, Narayanan ora non aveva alcun motivo per non smontare l’apparecchio alla ricerca di risposte, ed è proprio quello che ha fatto. Dopo aver decodificato l’aspirapolvere, un processo meticoloso che ha comportato la ristampa dei circuiti stampati del dispositivo e il collaudo dei suoi sensori, ha scoperto qualcosa di terrificante: Android Debug Bridge, un programma per l’installazione e il debug delle app sui dispositivi, era “completamente aperto” al mondo.

“In pochi secondi ho ottenuto l’accesso completo come root. Nessun hack, nessun exploit. Solo plug and play”, ha affermato Narayanan.

Attraverso un processo di tentativi ed errori, alla fine è riuscito a collegarsi al sistema dell’aspirapolvere dal suo computer. È stato allora che ha scoperto una “sorpresa ancora più grande”. Il dispositivo stava eseguendo Google Cartographer, un programma open source progettato per creare una mappa 3D della sua casa, dati che il gadget trasmetteva alla sua casa madre.

Inoltre, Narayanan afferma di aver scoperto una riga di codice sospetta trasmessa dall’azienda all’aspirapolvere, con un timestamp che corrisponde al momento esatto in cui ha smesso di funzionare. “Qualcuno, o qualcosa, aveva inviato da remoto un comando di spegnimento”, ha scritto.

“Ho annullato la modifica dello script e riavviato il dispositivo”, ha scritto. “Si è riattivato immediatamente. Non avevano semplicemente incorporato una funzione di controllo remoto. L’avevano utilizzata per disattivare definitivamente il mio dispositivo”.

In breve, ha affermato, l’azienda che ha prodotto il dispositivo aveva “il potere di disattivare i dispositivi da remoto e lo ha usato contro di me per impedirmi di bloccare la raccolta dei dati… Che si trattasse di una punizione intenzionale o dell’applicazione automatizzata della “conformità”, il risultato è stato lo stesso: un dispositivo di consumo si è rivoltato contro il suo proprietario”.

Narayanan avverte che probabilmente “decine di aspirapolvere intelligenti” utilizzano sistemi simili. “Le nostre case sono piene di telecamere, microfoni e sensori mobili collegati ad aziende che conosciamo a malapena, tutti in grado di essere trasformati in armi con una sola riga di codice”, ha scritto.

Il mio frigorifero intelligente mi sta spiando? Un’analisi approfondita dei rischi per la privacy

L’avvento degli elettrodomestici intelligenti ha rivoluzionato la comodità, ma ha anche introdotto significative preoccupazioni in materia di privacy e sicurezza. Tra questi dispositivi, i frigoriferi intelligenti sono particolarmente preoccupanti a causa delle loro avanzate funzionalità di connettività, delle capacità di raccolta dati e delle potenziali vulnerabilità. I consumatori che acquistano questi elettrodomestici high-tech spesso si chiedono: il mio frigorifero intelligente mi sta spiando? Questo articolo esplora il funzionamento dei frigoriferi intelligenti, i dati che raccolgono, i potenziali rischi per la privacy che comportano e come gli utenti possono mitigare queste preoccupazioni.

Come funzionano i frigoriferi intelligenti

Un frigorifero intelligente è un elettrodomestico connesso a Internet dotato di vari sensori, telecamere e funzionalità di intelligenza artificiale (AI). Questi dispositivi si integrano con altri sistemi domestici intelligenti e utilizzano il cloud computing per migliorare l’esperienza dell’utente. Sono in grado di fornire il monitoraggio in tempo reale delle scorte, avvisare gli utenti delle date di scadenza, suggerire ricette in base agli ingredienti disponibili e persino effettuare automaticamente ordini di generi alimentari. Alcuni modelli includono anche il riconoscimento vocale e assistenti virtuali come Amazon Alexa, Google Assistant o Bixby di Samsung.

Per ottenere queste funzionalità, i frigoriferi intelligenti si avvalgono di diversi componenti hardware e software. I sensori rilevano l’apertura e la chiusura delle porte, le variazioni di temperatura e i cambiamenti di peso degli alimenti. Le telecamere integrate consentono di visualizzare a distanza l’interno del frigorifero, aiutando gli utenti a controllare la spesa mentre fanno acquisti. Gli algoritmi di intelligenza artificiale elaborano e analizzano questi dati per migliorare l’automazione e la personalizzazione.

Pratiche di raccolta e condivisione dei dati

I moderni frigoriferi intelligenti raccolgono grandi quantità di dati per migliorare l’esperienza dell’utente. Tuttavia, questi dati vengono spesso archiviati ed elaborati dal produttore o da fornitori di servizi terzi. I tipi di dati raccolti possono includere:

1) Dati di utilizzo: informazioni sulla frequenza di apertura della porta del frigorifero, sui comparti utilizzati più di frequente e sulle impostazioni di temperatura.

2) Dati di inventario: dettagli su alimenti conservati, marchi riconosciuti e date di scadenza.

3) Dati vocali: se il frigorifero è dotato di assistente vocale, potrebbe registrare ed elaborare comandi vocali.

4) Dati di rete e connettività: i frigoriferi intelligenti si connettono al Wi-Fi e possono comunicare con altri dispositivi IoT (Internet of Things), condividendo metadati sulla rete domestica.

Molti dispositivi intelligenti operano secondo politiche sulla privacy poco chiare, rendendo difficile capire per quanto tempo questi dati vengono conservati, come vengono elaborati e chi ha accesso ad essi. Alcuni produttori dichiarano esplicitamente di condividere dati utente anonimizzati con terze parti, inclusi inserzionisti e ricercatori nel campo dell’intelligenza artificiale, al fine di perfezionare i propri servizi. Ciò solleva preoccupazioni in merito alla privacy dei dati, poiché per gli utenti rimane difficile tracciare come vengono utilizzati i propri dati personali.

Sì, probabilmente la tua TV ti sta spiando. Anche il tuo frigorifero. Ecco cosa sanno.

Non si tratta di una teoria cospirativa: molti dei dispositivi presenti nella vostra casa raccolgono silenziosamente enormi quantità di informazioni su di voi. La vostra TV, il campanello, il sistema di sicurezza, il termostato e persino gli auricolari: tutti questi dispositivi sono coinvolti. Alcuni di questi dati potrebbero essere condivisi, analizzati e poi venduti al miglior offerente, centinaia di volte al giorno, da organizzazioni di cui non avete mai sentito parlare.

Ad essere onesti, alcune delle informazioni sono quelle che fornisci volontariamente quando decidi di utilizzare un dispositivo smart o di registrarti a un servizio. E alcune di esse, quasi certamente, hai accettato di condividerle accidentalmente, cliccando sulle pagine dei termini di servizio standard. Tuttavia, più di mille cosiddetti broker di dati hanno accesso ai dati personali e ne traggono profitto, attraverso un mercato in gran parte invisibile.

Peter Dolanjski, direttore senior dei prodotti presso la società di software per la privacy DuckDuckGo, ha descritto così la quantità di dati raccolti: “Lascierebbe a bocca aperta una persona media”.

Il tuo tostapane ti sta spiando? La bizzarra realtà della sicurezza dell’IoT

Rivelati i rischi per la sicurezza dell’IoT. Il tuo tostapane intelligente ti sta spiando? Scopri come gli hacker sfruttano i dispositivi connessi e proteggi la tua casa intelligente.

L’ascesa dell’IoT

L’Internet delle cose ha trasformato la vita moderna, integrando la connettività Internet nei dispositivi che utilizziamo quotidianamente. I termostati si regolano in base alle nostre abitudini, i frigoriferi ci avvisano quando il latte sta per finire e persino le lampadine possono essere controllate tramite smartphone. Sebbene queste innovazioni offrano una comodità senza precedenti, comportano anche rischi significativi per la sicurezza. Molti produttori di dispositivi IoT danno la priorità alla funzionalità e all’efficienza dei costi rispetto a una solida sicurezza informatica, lasciando i dispositivi vulnerabili agli attacchi.

Come gli hacker sfruttano i dispositivi IoT

Le falle nella sicurezza dell’IoT possono essere sfruttate in molti modi. Password predefinite deboli, trasmissioni di dati non crittografate e mancanza di aggiornamenti del firmware creano facili punti di accesso per i criminali informatici. Il famigerato attacco botnet Mirai del 2016 ha dimostrato questa minaccia quando gli hacker hanno utilizzato migliaia di dispositivi IoT compromessi per mandare in tilt siti web importanti come Twitter, Netflix e Reddit. Oltre agli attacchi su larga scala, i criminali informatici possono anche infiltrarsi nei dispositivi IoT per spiare gli utenti.

Il trucco del casinò tramite un acquario

Nel 2017, alcuni criminali informatici hanno violato il database dei grandi scommettitori di un casinò attraverso un termometro per acquari collegato a Internet. Gli aggressori hanno utilizzato questo dispositivo apparentemente innocuo, chiamato Toaster Spying, per infiltrarsi lateralmente nella rete del casinò e rubare dati sensibili dei clienti.

Baby monitor dirottati

Si sono verificati diversi casi in cui gli hacker hanno avuto accesso ai baby monitor, urlando oscenità o riproducendo suoni inquietanti per turbare i genitori. Alcuni hanno persino utilizzato le telecamere per monitorare le abitazioni alla ricerca di opportunità di furto. Queste intrusioni espongono i bambini a danni psicologici, consentendo al contempo ai criminali di accedere alle abitazioni, dimostrando che anche i dispositivi IoT “innocui” come i tostapane spia comportano gravi rischi.

Vulnerabilità dei dispositivi medici

I ricercatori hanno dimostrato che le pompe per insulina e i pacemaker possono essere manomessi da remoto, con conseguenti rischi potenzialmente letali. Un dispositivo medico IoT compromesso potrebbe erogare dosaggi errati o spegnersi completamente. Queste vulnerabilità espongono i pazienti a potenziali danni derivanti da dosaggi errati o spegnimenti del dispositivo, rendendo la sicurezza dell’IoT sanitario una questione di vita o di morte.

“I segnali Wi-Fi interagiscono con le strutture interne, quali ossa, organi e composizione corporea.”

C’era una volta, nel loro sorprendente rapporto intitolato “Bigger Monsters, Weaker Chains” (Mostri più grandi, catene più deboli), gli analisti dell’ACLU Jay Stanley e Barry Steinhardt sostenevano che gli Stati Uniti stavano rapidamente diventando una vera e propria “società della sorveglianza”, dove la tecnologia avanzata e le normative ormai obsolete si uniscono per creare il tipo di mondo che prima era appannaggio della fantascienza distopica.

“Il fatto è che non esistono più ostacoli tecnici al regime del Grande Fratello descritto da George Orwell”, hanno scritto.

Era il 2003. Nei due decenni successivi, il settore tecnologico ha dato vita a un’ondata di innovazioni quali algoritmi mirati, condivisione della posizione sempre attiva, scanner facciali della polizia, passaporti biometrici e droni di sorveglianza — e questa è solo una breve lista.

Intelligente finché non è stupido: perché l’intelligenza artificiale continua a commettere errori colossali (e perché la bolla dell’intelligenza artificiale scoppierà) (In Inglese)

Smart-Until-Its-Dumb-Why-Artificial-Intelligence-Keeps-Making-Epic-Mistakes-And-Why-the-AI-Bubble-Will-Burst-Emmanuel-Maggiori-1Ad aggiungersi allo spettacolo dell’orrore tecnologico è un nuovo sistema inquietante noto come “WhoFi”, un apparato high-tech in grado di tracciare gli esseri umani attraverso il Wi-Fi.

Un team di ricercatori dell’Università La Sapienza di Roma ha recentemente pubblicato un articolo in cui descrive un nuovo sistema in grado di rilevare le “impronte biometriche” attraverso le distorsioni dei segnali Wi-Fi. In particolare, il sistema è in grado di sorvegliare le persone indipendentemente dalle condizioni di illuminazione e di rilevarle attraverso le pareti.

I ricercatori affermano che WhoFi è in grado di acquisire “informazioni biometriche dettagliate”, identificando i singoli individui con un tasso di accuratezza del 95,5%.

“A differenza dei sistemi ottici che percepiscono solo la superficie esterna di una persona”, scrive il team, “i segnali Wi-Fi interagiscono con le strutture interne, come ossa, organi e composizione corporea, provocando distorsioni del segnale specifiche per ogni persona che fungono da firma unica”.

Altri ti stanno prendendo le impronte digitali:

Impronte digitali di Google: come bloccarle sul tuo iPhone

Il tuo iPhone ti sta ascoltando? No, non proprio. Ma questo non impedisce a milioni di persone di pensarlo. Quello che sta succedendo è una nuova forma di tracciamento silenzioso che identifica il tuo telefono su tutti i siti web che visiti, senza che tu te ne accorga.

Questo fenomeno è noto come impronta digitale. Google ha avvertito che “ciò compromette la libertà di scelta degli utenti ed è sbagliato“. Questo perché “a differenza dei cookie, gli utenti non possono cancellare la propria impronta digitale” e quindi non possono controllare come vengono raccolte le loro informazioni. Proprio come con la sua decisione di non eliminare i cookie di tracciamento, quest’anno Google ha anche reintrodotto il digital fingerprinting. E non si tratta più solo dei browser: tutti i tuoi dispositivi smart possono far parte di questo ecosistema di tracciamento costruito attorno alla tua vita.

Ma i browser sono al centro di qualsiasi attività di tracciamento, perché è lì che visiti i siti web che definiscono chiaramente la tua vita, il tuo lavoro, i tuoi interessi e le tue abitudini. È lì che fai acquisti, lavori, giochi, fai ricerche e trascorri il tuo tempo libero. Nessuno di noi sceglierebbe di rendere pubblica la propria cronologia Internet.

L’impronta digitale raccoglie una serie di dati dal tuo telefono (indirizzo IP, modello del dispositivo e sistema operativo, fuso orario, configurazione e qualsiasi altra informazione disponibile) per creare un identificatore unico aggregato, anche se ogni singolo frammento di dati è inutile di per sé.

L’IEEE spiega come l’IoT venga utilizzato come arma:

Una rassegna sull’uso dell’IoT come arma: minacce alla sicurezza e contromisure

Questo documento di ricerca discute lo stato attuale della sicurezza dell’Internet delle cose (IoT) in relazione alla tecnologia dei bot intelligenti e suggerisce azioni per mitigare le minacce di weaponization dell’IoT. Una delle attività di attacco informatico più pericolose consiste nell’infettare i dispositivi IoT con malware per ottenere il controllo delle loro operazioni. Ciò consente agli aggressori di combinare la potenza di calcolo dei dispositivi infetti per formare una botnet, che può poi essere utilizzata per eseguire attacchi Distributed Denial of Service (DDoS) contro indirizzi IP specifici.

L’obiettivo è quello di sovraccaricare i server degli indirizzi IP di destinazione con richieste e impedire loro di soddisfare le richieste legittime di altri utenti, compromettendo così la disponibilità dei servizi e delle risorse del bersaglio.

Ana Maria Mihalcea

Fonte: anamihalceamdphd.substack.com & DeepWeb

SOSTIENICI TRAMITE BONIFICO:

IBAN: IT19B0306967684510332613282

INTESTATO A: Marco Stella (Toba60)

SWIFT: BCITITMM

CAUSALE: DONAZIONE