Tutto Quello che Devi Sapere su Prism ”Hanno Fatto Quello che Volevano” e Ora….

Abbiamo attinto ai nostri archivi per rinfrescare la memoria della collettività che spesso dimentica la matrice di tutto quello che sta accadendo adesso sotto i nostri occhi.

Un colpo di stato, una crisi economica, un cambio di governo, una guerra a comando, tutto questo avviene solo ed unicamente grazie a quello che tutti considerano una formalità di poco conto come quella della privacy.

La privacy !

Anni fa accedendo sul Deep Web mi imbatto in dei file audio con un interfaccia classica su sfondo nero, stile anni 90 tipico del Commodore 64.

Prese le dovute precauzioni del caso apro il file e ascolto il contenuto che poteva essere in qualsiasi lingua o provenienza, la dicitura era questa; pkw.ss, me lo ricordo bene ancora oggi in quanto il contenuto ha fatto da imprinting sulla mia memoria.

Si sentivano al telefono persone di spicco della politica italiana (È come vincere 1 milione di dollari alla slot machine con un centesimo) che comunicavano tra loro e che ancora oggi sono ai vertici della nomenclatura parlamentare attualmente al governo. ( Il dialogo era banale)

Come sia stata archiviata registrazione non lo so, come sia potuta essere di libero accesso, nemmeno, rimane il fatto che di file come questi ce n’erano solo nella prima schermata continua oltre 12’000 provenienti da tutto il mondo, un po come WikiLeaks per intenderci.

Ci sono pure io

2 anni fa circa mi capitò di accedere ad un forum statunitense per reperire delle informazioni legate alle torri gemelle e tra i commenti come accade spesso gli utenti inseriscono dei collegamenti che poi indicizzano a qualcosa che non si sa mai dove portano.

Provai ad entrare e da li c’era l’accesso ad un motore di ricerca dove per sfizio inserii il mio nome e cognome con annesse alcune coordinate supplementari e in un batter ciglio apparve il dialogo che ebbi in una chat privata avvenuta da me 20 anni prima e che in tutta onestà trovai assai imbarazzante.

Troncare la carriera di un politico è un gioco da ragazzi, la magistratura italiana ed in tutto il mondo agisce a comando (La corruzione è totale) quando serve, ed il libero (si fa per dire) cittadino se pensa di non avere qualche scheletro nell’armadio deve solo domandarlo a Google, Yandex, Facebook, Pinterest, Instagram, con il supporto delle tecnologie hi-tek con il beneplacito di una smart Tv sparsa qua e la per la casa.

Toba60

Noi di Toba60 forniamo informazioni che non sono offerte dal mainstream e quindi possono sembrare controverse.

Noi confidiamo che il contenuto dei nostri articoli inducano ognuno di voi ad una riflessione. Per favore usate discernimento! Un pensiero logico, la vostra intuizione e la connessione con la Sorgente, lo Spirito e le leggi naturali che vi aiutano a determinare cosa è vero e cosa no. Condividendo informazioni e seminando il dialogo, il nostro obiettivo è aumentare la consapevolezza delle verità superiori per liberarci dalla schiavitù della Matrix in questo regno materiale.

Il nostro lavoro come ai tempi dell’inquisizione è diventato attualmente assai difficile e pericoloso, ci sosteniamo in prevalenza grazie alle vostre donazioni volontarie mensili e possiamo proseguire solo grazie a queste, contribuire è facile, basta inserire le vostre coordinate già preimpostate all’interno dei moduli all’interno degli editoriali e digitare un importo sulla base della vostra disponibilità. Se apprezzate quello che facciamo, fate in modo che possiamo continuare a farlo sostenendoci oggi stesso…

Non delegate ad altri quello che potete fare anche voi.

Staff Toba60

Meno dello 0,1% dei nostri lettori ci supporta, ma se ognuno di voi che legge questo ci supportasse, oggi potremmo espanderci, andare avanti per un altro anno e rimuovere questo fastidioso Banner…

Tutto Quello che Devi Sapere su Prism

Dall’11 settembre 2001, il governo degli Stati Uniti ha aumentato drasticamente la capacità delle sue agenzie di intelligence di raccogliere e indagare informazioni sia su soggetti stranieri che su cittadini statunitensi. Alcuni di questi programmi di sorveglianza, tra cui un programma segreto chiamato PRISM, catturano i dati privati di cittadini che non sono sospettati di alcun legame con il terrorismo o con qualsiasi altro illecito.

A giugno, un appaltatore privato che lavora per Booz Allen Hamilton ha fatto trapelare delle diapositive di presentazione classificate che descrivevano in dettaglio l’esistenza e le operazioni di PRISM: un meccanismo che consente al governo di raccogliere i dati degli utenti di aziende come Microsoft, Google, Apple, Yahoo e altre. Sebbene gran parte del programma – e il resto degli sforzi di sorveglianza della NSA – siano ancora avvolti nella segretezza, ulteriori dettagli stanno venendo alla luce man mano che l’opinione pubblica, così come i suoi sostenitori e rappresentanti, fanno pressione sul governo per ottenere informazioni sullo spionaggio interno.

6 giugno 2013

PRISM viene rivelato da alcune diapositive trapelate: Il Washington Post e il Guardian ottengono una presentazione di sicurezza di 41 diapositive trapelata. Entrambe le pubblicazioni affermano che, secondo le diapositive, PRISM è considerato un programma altamente classificato che consente alla National Security Agency e al Federal Bureau of Investigation di recuperare dati direttamente da Microsoft, Yahoo, Google, Facebook, PalTalk, AOL, Skype, YouTube e Apple.

Le aziende negano la conoscenza e la partecipazione a PRISM: mentre il Post e il Guardian sostengono, sulla base della fuga di notizie, che l’NSA ha avuto accesso diretto ai server di Microsoft, Google, Apple e altri, i portavoce delle aziende negano il coinvolgimento nel programma, per non parlare della sua conoscenza.

Il direttore dell’intelligence nazionale statunitense risponde: In seguito allo scoppio della storia di PRISM, il direttore dell’intelligence nazionale statunitense, James Clapper, rilascia diverse dichiarazioni sulla fuga di notizie. Clapper minimizza lo scandalo, chiedendo al pubblico di fidarsi semplicemente del fatto che l’agenzia rispetta le libertà civili.

7 giugno 2013

Il governo britannico sarebbe coinvolto in PRISM: il Guardian riferisce che anche il governo britannico è coinvolto nel programma PRISM e che il quartier generale del governo britannico per le comunicazioni (GCHQ) è stato in grado di visualizzare i dati privati degli utenti di Internet dal 2010 nell’ambito del programma della NSA.

Il Presidente Obama risponde: Il Presidente tenta di sviare l’indignazione per il programma PRISM, sostenendo che il Congresso ne è a conoscenza e lo approva da anni, ma afferma di essere favorevole al dibattito.

9 giugno 2013

L’informatore si rivela: Il responsabile della fuga di notizie, il 29enne appaltatore di Booz Allen Hamilton Edward Snowden, si rivela. Si descrive come un whistleblower e, rifugiatosi a Hong Kong, dice di non aspettarsi di rivedere il proprio paese.

11 giugno 2013

La pressione dell’opinione pubblica porta all’azione del Congresso: Tra la crescente preoccupazione dell’opinione pubblica, le notizie diffuse dai media e l’interesse dei legislatori per la fuga di notizie, un gruppo bipartisan di otto senatori statunitensi annuncia una proposta di legge per declassificare i pareri dei tribunali che consentono alla NSA di condurre la sorveglianza di PRISM, nonché il programma di registrazioni telefoniche che è trapelato giorni prima che PRISM diventasse pubblico.

18 giugno 2013

Il governo difende i programmi di sorveglianza: Il direttore della NSA, il generale Keith Alexander, dichiara al Congresso che “oltre 50” complotti terroristici sono stati fermati dalle attività di sorveglianza dall’11 settembre. Nel frattempo, il Presidente Obama difende il programma della NSA in un’intervista al programma Charlie Rose, ma non offre nuove informazioni su PRISM.

Cosa diavolo è PRISM?

PRISM è uno strumento utilizzato dalla National Security Agency (NSA) degli Stati Uniti per raccogliere dati elettronici privati appartenenti agli utenti dei principali servizi Internet come Gmail, Facebook, Outlook e altri. È l’ultima evoluzione degli sforzi di sorveglianza elettronica del governo statunitense dopo l’11 settembre, iniziati sotto il presidente Bush con il Patriot Act e ampliati con il Foreign Intelligence Surveillance Act (FISA) promulgato nel 2006 e nel 2007.

Ci sono molte cose che ancora non sappiamo su come funziona PRISM, ma l’idea di base è che consente alla NSA di richiedere dati su persone specifiche alle principali aziende tecnologiche come Google, Yahoo, Facebook, Microsoft, Apple e altre. Il governo degli Stati Uniti insiste sul fatto che la raccolta di dati è consentita solo se autorizzata dalla segreta Corte di Sorveglianza dei Servizi Segreti.

Perché PRISM è un problema?

Un ex appaltatore dell’NSA ha fatto trapelare delle diapositive di presentazione classificate che illustrano alcuni aspetti di PRISM. Il 6 giugno, The Guardian e il Washington Post hanno pubblicato rapporti basati sulle diapositive trapelate, in cui si afferma che la NSA ha “accesso diretto” ai server di Google, Facebook e altri. Nei giorni successivi alla fuga di notizie, le aziende coinvolte hanno negato con veemenza di essere a conoscenza e di partecipare a PRISM e hanno respinto le accuse secondo cui il governo statunitense sarebbe in grado di accedere direttamente ai dati dei propri utenti.

Sia le aziende che il governo insistono sul fatto che i dati vengono raccolti solo con l’approvazione del tribunale e per obiettivi specifici. Come riporta il Washington Post, PRISM sarebbe solo un sistema semplificato – che varia a seconda delle aziende – che consente di accelerare le richieste di raccolta dati approvate dal tribunale. Poiché i dettagli tecnici sul funzionamento di PRISM sono scarsi e il tribunale FISA opera in segreto, i critici sono preoccupati per la portata del programma e per la sua eventuale violazione dei diritti costituzionali dei cittadini statunitensi.

I critici hanno messo in dubbio la validità costituzionale di PRISM

Come è stato creato PRISM?

Come riporta il Washington Post, il Protect America Act del 2007 ha portato alla creazione di un programma segreto dell’NSA chiamato US-984XN, noto anche come PRISM. Il programma sarebbe una versione semplificata delle stesse pratiche di sorveglianza che gli Stati Uniti conducevano negli anni successivi all’11 settembre, nell’ambito del “Programma di sorveglianza dei terroristi” del presidente George W. Bush.

Il Protect America Act consente al procuratore generale e al direttore dell’intelligence nazionale di spiegare in un documento classificato come gli Stati Uniti raccoglieranno ogni anno informazioni sugli stranieri all’estero, ma non richiede che vengano nominati obiettivi o luoghi specifici. Come riporta il Post, una volta che il piano è stato approvato da un giudice federale in un’ordinanza segreta, la NSA può richiedere ad aziende come Google e Facebook di inviare dati al governo, purché le richieste soddisfino i criteri del piano riservato.

20 giugno 2013

Le linee guida della NSA per la sorveglianza mirata, a lungo ricercate, sembrano smentire le affermazioni di Obama secondo cui PRISM “non si applica” agli americani. I documenti mostrano come l’agenzia cerchi di evitare i cittadini statunitensi, ma rivelano un’ampia serie di circostanze in cui le comunicazioni degli americani possono essere conservate.

23 giugno 2013

Edward Snowden fugge da Hong Kong in cerca di asilo: dopo che gli Stati Uniti lo hanno accusato e hanno intensificato le pressioni su Hong Kong per estradarlo, l’informatore Edward Snowden fugge da Hong Kong. Con l’aiuto di WikiLeaks, Snowden ha raggiunto un aeroporto di Mosca dove continua a vivere in attesa di asilo.

29 giugno 2013

Rivelate nuove diapositive di PRISM: Nuove diapositive di PRISM rivelate dal Washington Post suggeriscono che PRISM ha oltre 100.000 registrazioni e il Post afferma che queste si riferiscono a “obiettivi di sorveglianza attiva”. Le nuove diapositive fanno anche riferimento diretto al monitoraggio in tempo reale di e-mail, testi e chat vocali.

4 luglio 2013

Cosa raccoglie la NSA?

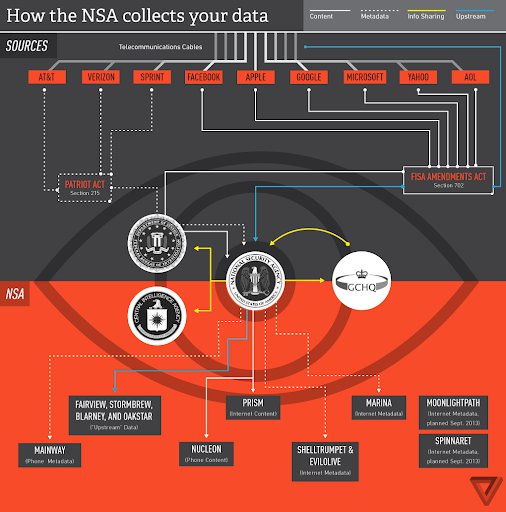

Sebbene PRISM sia stata la storia più chiacchierata emersa dalle fughe di notizie di Snowden, le rivelazioni hanno fatto luce su una vasta gamma di programmi di sorveglianza della NSA. In linea di massima, questi possono essere suddivisi in due categorie: le intercettazioni “a monte”, che estraggono i dati direttamente dai cavi di telecomunicazione sottomarini, e gli sforzi come PRISM, che acquisiscono le comunicazioni dai fornitori di servizi statunitensi. Una delle diapositive della presentazione di PRISM trapelata indica agli analisti di “utilizzare entrambe” queste fonti.

I programmi della NSA raccolgono due tipi di dati: metadati e contenuti. I metadati sono i sottoprodotti sensibili delle comunicazioni, come i tabulati telefonici che rivelano i partecipanti, gli orari e la durata delle chiamate; le comunicazioni raccolte da PRISM includono i contenuti di e-mail, chat, chiamate VoIP, file archiviati su cloud e altro ancora. I funzionari statunitensi hanno cercato di dissipare i timori sulla raccolta indiscriminata di metadati da parte della NSA sottolineando che non rivela il contenuto delle conversazioni. Ma i metadati possono essere altrettanto rivelatori dei contenuti: i metadati di Internet comprendono informazioni come i registri delle e-mail, i dati di geolocalizzazione (indirizzi IP) e le cronologie delle ricerche sul Web. A causa di una legge vecchia di decenni, negli Stati Uniti i metadati sono anche molto meno protetti dei contenuti.

Proteste a livello nazionale negli Stati Uniti: Il 4 luglio si svolgono in tutti gli Stati Uniti manifestazioni di protesta contro lo spionaggio dell’NSA, denominate “Restore the Fourth”.

Chi è responsabile della fuga di notizie su PRISM?

Edward Snowden

Edward Snowden, un appaltatore dell’intelligence di 29 anni, ex dipendente dell’NSA, della CIA e di Booz Allen Hamilton, ha confessato la responsabilità della fuga dei documenti PRISM. Si è rivelato il 9 giugno, tre giorni dopo la pubblicazione dei rapporti su PRISM; in un’intervista al Guardian, Snowden ha dichiarato: “Non voglio vivere in una società che fa questo genere di cose” e ha affermato di essere stato motivato dal dovere civico di far trapelare informazioni classificate.

Prima di divulgare i documenti, Snowden ha lasciato gli Stati Uniti per evitare la cattura, rifugiandosi a Hong Kong, dove è rimasto fino al 23 giugno. Con l’assistenza di WikiLeaks, Snowden è fuggito da Hong Kong per Mosca e ha chiesto asilo in Ecuador, Russia e altri Paesi. Risiede ancora in un aeroporto di Mosca, in attesa che gli venga concesso l’asilo.

“I programmi della NSA raccolgono due tipi di dati: metadati e contenuti”.

Un ordine del tribunale trapelato e fornito da Snowden ha mostrato che Verizon sta consegnando alla NSA le registrazioni delle chiamate e i metadati della telefonia di tutti i suoi clienti su “base continua e quotidiana”. La raccolta di massa di metadati Internet è iniziata nell’ambito di un programma dell’era Bush chiamato “Stellarwind”, rivelato per la prima volta dall’informatore della NSA William Binney. Il programma è stato portato avanti per due anni sotto l’amministrazione Obama, ma da allora è stato interrotto e sostituito da una serie di programmi simili con nomi come “” e “ShellTrumpet”.

Come raccoglie i dati la NSA?

Mancano ancora molti dettagli cruciali su come e in quali circostanze la NSA raccoglie dati. Dal punto di vista legale, i programmi di sorveglianza si basano su due statuti chiave, la Sezione 702 del FISA Amendments Act (FAA) e la Sezione 215 del Patriot Act. Il primo autorizza la raccolta dei contenuti delle comunicazioni nell’ambito di PRISM e di altri programmi, mentre il secondo autorizza la raccolta di metadati da compagnie telefoniche come Verizon e AT&T. Tuttavia, numerosi rapporti e documenti trapelati indicano che gli statuti sono stati interpretati in segreto dai tribunali di intelligence FISA per concedere un’autorità molto più ampia di quella originariamente prevista. I documenti indicano inoltre che i tribunali FISA approvano solo le procedure di raccolta dell’NSA e non sono necessari mandati individuali per obiettivi specifici.

“Le comunicazioni “acquisite inavvertitamente” possono ancora essere conservate e analizzate per un massimo di cinque anni”.

Un analista inizia inserendo dei “selettori” (termini di ricerca) in un sistema come PRISM, che poi “assegna” informazioni da altri siti di raccolta, noti come SIGAD (Signals Intelligence Activity Designators). I SIGAD hanno nomi in codice sia classificati che non classificati e sono incaricati di diversi tipi di dati: uno chiamato raccoglie i contenuti delle conversazioni telefoniche, mentre altri come MARINA archiviano i metadati di Internet.

I documenti trapelati dimostrano che, in base alle regole dell’agenzia in materia di targeting e “minimizzazione”, gli analisti dell’NSA non possono prendere di mira in modo specifico qualcuno che “si ritiene ragionevolmente” essere una persona statunitense che comunica sul territorio degli Stati Uniti. Secondo il Washington Post, un analista deve avere almeno il “51%” di certezza che il suo obiettivo sia straniero. Ma anche in questo caso, le pratiche di “concatenamento dei contatti” dell’NSA – in base alle quali un analista raccoglie dati sui contatti di un obiettivo e sui contatti dei suoi contatti – possono facilmente far sì che parti innocenti rimangano coinvolte nel processo.

Le norme stabiliscono che l’analista deve adottare misure per rimuovere i dati che si ritiene provengano da “persone statunitensi“, ma anche se non sono rilevanti per il terrorismo o la sicurezza nazionale, queste comunicazioni “acquisite inavvertitamente” possono essere conservate e analizzate per un massimo di cinque anni – e persino fornite all’FBI o alla CIA – in un’ampia serie di circostanze. Queste includono le comunicazioni che “si ritiene ragionevolmente che contengano prove di un crimine che è stato, è in corso o sta per essere commesso” o che contengono informazioni rilevanti per la proliferazione delle armi o la sicurezza informatica. Se le comunicazioni sono criptate, possono essere conservate a tempo indeterminato.

E adesso?

Nelle settimane successive alla divulgazione dei documenti PRISM, un ampio dibattito pubblico internazionale sui programmi di sorveglianza e spionaggio del governo degli Stati Uniti ha coinvolto nella controversia la NSA, il Congresso e l’amministrazione Obama. Mentre i sostenitori della sorveglianza della NSA al Congresso e alla Casa Bianca compreso il Presidente Obama hanno difeso la legalità e la necessità dei programmi, alcuni legislatori statunitensi hanno reagito. A giugno, un gruppo bipartisan di senatori ha presentato una proposta di legge che mira a limitare le problematiche disposizioni legali che conferiscono alle agenzie di intelligence statunitensi un’autorità quasi illimitata nel condurre una sorveglianza senza mandato sulle comunicazioni nazionali ed estere. Molti altri legislatori hanno presentato le proprie misure, ma la riforma legislativa è ancora in fase iniziale.

“Un programma illegale e incostituzionale di sorveglianza elettronica a tappeto”.

Nel frattempo, una coalizione di gruppi di interesse e organizzazioni private sta sfidando direttamente in tribunale alcuni dei programmi di sorveglianza della NSA. Il 16 luglio, un’ampia coalizione di querelanti ha citato in giudizio il governo degli Stati Uniti per “un programma illegale e incostituzionale di sorveglianza elettronica a tappeto”, in cui la NSA raccoglie tutti i dati telefonici gestiti da Verizon, AT&T e Sprint negli Stati Uniti. Sono in corso anche cause separate intentate dall’Electronic Privacy Information Center e dall’American Civil Liberties Union, ma il governo non ha ancora risposto alle accuse in tribunale.

Anche le aziende al centro della controversia di PRISM stanno agendo, ma i dettagli specifici relativi al loro coinvolgimento nella sorveglianza governativa dei cittadini statunitensi non sono ancora chiari. Nell’ultimo mese, Microsoft, Google, Yahoo e altri hanno intensificato le pressioni sul governo per rendere noto il processo che li obbliga a consegnare i dati degli utenti al governo. In un accorato appello lanciato da Microsoft il 16 luglio, il consulente generale dell’azienda Brad Smith ha dichiarato: “Crediamo che la Costituzione degli Stati Uniti garantisca la nostra libertà di condividere più informazioni con il pubblico, eppure il governo ce lo impedisce”.

Infine, c’è il gruppo di persone più colpito da PRISM e dai suoi programmi fratelli: il pubblico americano. Il 4 luglio, in più di 100 città statunitensi, le manifestazioni “Restore the Fourth” hanno protestato contro i programmi di sorveglianza del governo, concentrandosi sulla privacy elettronica. Non è chiaro se l’indignazione pubblica porterà a una riforma, ma grazie alle azioni drammatiche di un giovane appaltatore dell’intelligence, ora abbiamo almeno l’opportunità di discutere di ciò che il governo statunitense ha nascosto al pubblico in nome della sicurezza nazionale.

T.C. Sottek and Janus Kopfstein

Fonte: theverge.com

SOSTIENICI TRAMITE BONIFICO:

IBAN: IT19B0306967684510332613282

INTESTATO A: Marco Stella (Toba60)

SWIFT: BCITITMM

CAUSALE: DONAZIONE