Le misteriose sfere d’argento della Silicon Valley che a Roma gli Zombie della capitale scambiano per opere d’arte

Leggete con tranquillità e con una mente aperta questo servizio che riperderemo prossimamente per ulteriori approfondimenti e se non avete voglia di rompervi la testa vi riassumo io il contenuto per non farvi perdere tempo.

Abbiamo un nemico reale o immaginario che ci spia e per contrastarlo dobbiamo spiare tutti coloro che vengono spiati affinché si possa controllare una volta per tutte una comunità mondiale che passa la sua intera esistenza a farsi i cazzi suoi ! (Matrix sei veramente un Genio)

Toba60

Siamo tra i più ricercati portali al mondo nel settore del giornalismo investigativo capillare ed affidabile e rischiamo la vita per quello che facciamo, ognuno di voi può verificare in prima persona ogni suo contenuto consultando i molti allegati (E tanto altro!) Abbiamo oltre 200 paesi da tutto il mondo che ci seguono, le nostre sedi sono in in Italia ed in Argentina, fate in modo che possiamo lavorare con tranquillità attraverso un supporto economico che ci dia la possibilità di poter proseguire in quello che è un progetto il quale mira ad un mondo migliore!

Le misteriose sfere d’argento della Silicon Valley

Dentro Worldcoin: scansione dell’iride, Sam Altman e il piano per il reddito universale nell’era dell’AI

Gennaio 2026, Roma, Via del Tritone 24. Nel cuore della città eterna, tra palazzi secolari, traffico lento e vetrine illuminate, compare un oggetto che sembra arrivare da un altro tempo: un piccolo dispositivo sferico argentato.

Si chiama Orb.

Il suo scopo? Scansionare l’iride delle persone e caricarla in un database, in cambio di un piccolo compenso monetario. Per la precisione, 50,59 unità della criptovaluta Worldcoin (WLD), equivalenti a circa 12,50 euro a oggi.

Oltre che a Roma, le Orb stanno apparendo agli angoli di tutto il globo: San Francisco, Seoul, Tokyo, Buenos Aires, Varsavia, Londra, Singapore, Monaco, Miami. E tante altre città (per la precisione, 624 orbs in tutti i continenti).

La rete globale di Orb costituisce l’infrastruttura fisica di un progetto preciso: World, nato dalla fondazione Tools for Humanity.

Sam Altman, di cui abbiamo parlato in uno degli articoli precedenti, è uno dei principali sostenitori della visione di World.

Non solo: dai dati di luglio 2025, risulta che più di 14 milioni di persone abbiano già fatto scansionare la propria retina. Una vera e propria nazione digitale.

Questi due elementi – la guida di Altman e la notevole diffusione del progetto – ci portano a una conclusione: Worldcoin non è il solito progetto crypto finalizzato alla mera speculazione.

Al contrario, incorpora una visione più profonda della società e della tecnologia. Una visione che abbiamo descritto nei precedenti articoli e nell’ebook sotto.

La Rete 2.0 ( In Italiano)

Worldcoin rappresenta il primo tentativo della storia di creare un’identità digitale globale basata sulla biometria. Un database globale controllato da autorità private, che aggrega dati biometrici per scopi non sempre trasparenti.

Ora, non resta che chiederci: come funziona questo sistema? E perché, potenzialmente, può agire come macchina di sorveglianza di massa?

Introduzione alle reti di scatole di relè operative (ORB): non aggiornate, dimenticate e oscurate

Sebbene non si tratti di un concetto nuovo, le reti Operational Relay Box (ORB) spesso definite reti “occultate”, “a maglia” o “offuscate” stanno diventando sempre più diffuse, poiché gli autori delle minacce perfezionano continuamente le loro tecniche di elusione. Storicamente associate ad attività sponsorizzate dallo Stato, le reti ORB sono spesso collegate a minacce attribuite alla Repubblica Popolare Cinese (RPC). Un esempio recente degno di nota è l’identificazione di una vasta rete ORB gestita da una società privata con legami con il governo della RPC, come descritto in questo avviso congiunto (FVEY).

I ricercatori del Team Cymru hanno osservato un aumento della diffusione delle reti ORB su larga scala utilizzate dagli autori delle minacce, in particolare quelle attribuite alla Cina, e prevedono che questa tendenza sia destinata a continuare.

Nel mondo delle minacce online, caratterizzato da continue imitazioni, la crescente attenzione rivolta alle reti ORB porterà probabilmente alla loro adozione da parte di altri autori di minacce, compresi i criminali informatici mossi da motivazioni economiche.

Che cos’è una rete ORB?

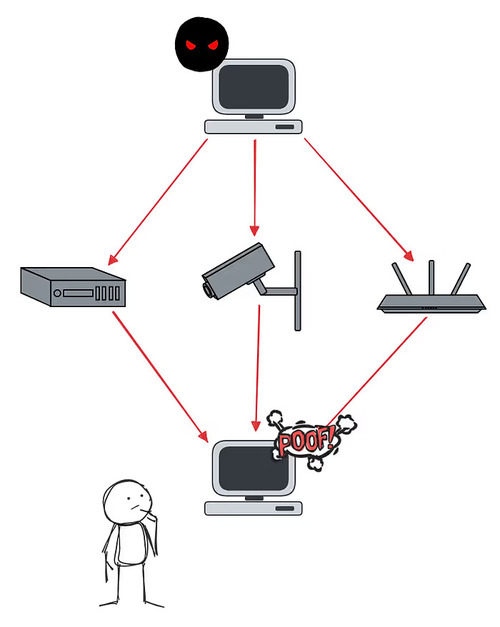

Un modo semplice per spiegarlo è considerarlo il «figlio illegittimo» di una rete privata virtuale (VPN) e di una botnet.

Le scatole di inoltro operative sono in genere host di server privati virtuali (VPS), acquistati dall’operatore della rete ORB, oppure dispositivi dell’Internet delle cose (IoT) compromessi (router economici con scarsi standard di sicurezza, sistemi di controllo industriale, dispositivi sanitari e persino il tuo frigorifero). Questi ultimi vengono “reclutati” in modo simile alle botnet tradizionali, con gli operatori che identificano e infettano attivamente i dispositivi vulnerabili. Data la miriade di dispositivi dimenticati o senza patch connessi a Internet, questo può spesso essere un processo relativamente banale.

In una botnet, un aggressore può utilizzare i «bot» per instradare il traffico verso un host vittima, come nel caso di un attacco Distributed Denial of Service (DDoS). Questo strato di «bot» garantisce all’aggressore un certo grado di anonimato, poiché la vittima vede solo le connessioni provenienti dai bot, non dal computer effettivo dell’aggressore.

Quando si analizzano le botnet attraverso un set di dati di telemetria Internet come NetFlow, una “vulnerabilità” sfruttabile è rappresentata dal fatto che le botnet si basano su un meccanismo di controllo centrale. Un host comune comunica con tutti i bot, fornendo un punto di interazione che può essere monitorato o interrotto. Ovviamente, questa situazione non è l’ideale se si sta imitando “The Brain” della serie televisiva Animaniacs .

È qui che entra in gioco l’elemento «VPN» nelle reti ORB. Mentre l’aspetto botnet delle reti ORB offre un mezzo per distribuire traffico dannoso, l’architettura di tipo VPN migliora la capacità dell’autore dell’attacco di passare inosservato, consentendo comunicazioni anonime attraverso più nodi.

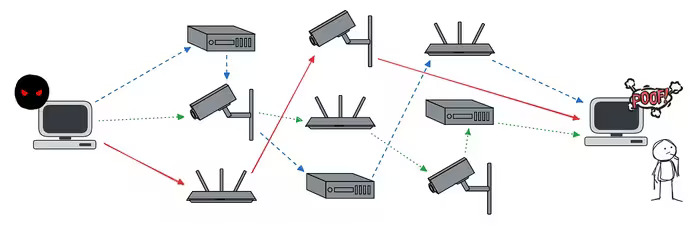

A tal fine, viene creata una “rete” di scatole di relè operative, attraverso le quali transita il traffico. La maggior parte delle connessioni avviene tra le scatole di relè stesse, nascondendo efficacemente il punto di ingresso dell’autore dell’attacco nella rete. Grazie anche alla randomizzazione o all’alternanza dei punti di uscita (che chiamiamo “nodi di uscita”), i difensori devono affrontare notevoli difficoltà nel tentativo di rintracciare gli autori delle minacce o bloccare gli attacchi.

Ora che abbiamo acquisito una comprensione di base di cosa sia una rete ORB e di come funzioni a livello concettuale, vi sono diversi altri fattori che ne determinano l’efficacia, rendendo queste reti ancora più difficili da individuare e neutralizzare.

Decentralizzazione

Combinando infrastrutture VPS e IoT e prendendo di mira dispositivi tipicamente venduti a livello internazionale, gli autori delle minacce riescono a creare una rete che non è né raggruppata né concentrata in una regione specifica, né legata a un particolare fornitore di servizi Internet (ISP). Questa ampia distribuzione dell’infrastruttura complica notevolmente gli sforzi volti a smantellare la rete attraverso la bonifica dei dispositivi infetti. Può inoltre ostacolare il processo di acquisizione di preziosi elementi relativi agli autori delle minacce dagli host compromessi, che altrimenti potrebbero fornire informazioni sulle loro tecniche.

Tuttavia, questa decentralizzazione può anche offrire opportunità per l’identificazione delle reti. Ad esempio, la comunicazione diretta tra due router SOHO simili situati in Norvegia e in Kenya potrebbe apparire insolita, data la loro mancanza di vicinanza geografica, e suscitare sospetti, nonostante spiegazioni plausibili come l’utilizzo di Torrent. Analizzando queste comunicazioni “improbabili”, diventa possibile mappare potenziali reti ORB.

Rischio di danni collaterali

Diverse opzioni di mitigazione vengono scartate poiché una parte significativa di una rete ORB è spesso costituita da dispositivi compromessi. Analogamente alla crescente diffusione dei proxy residenziali, i nodi di uscita che sembrano provenire da indirizzi IP di banda larga domestici o commerciali rappresentano una sfida per chi si occupa della difesa del perimetro di rete. Il blocco di tale traffico può causare numerosi problemi, come l’impossibilità per gli utenti legittimi di accedere ai servizi o un calo del traffico autentico per le aziende, con conseguenti reclami e interruzioni del servizio.

Un’altra sfida è rappresentata dal fatto che la maggior parte dei dispositivi IoT non dispone di indirizzi IP pubblici dedicati. Di conseguenza, il traffico proveniente da soggetti malintenzionati può “confondersi” con quello innocuo generato da centinaia o addirittura migliaia di utenti, rendendo difficile distinguere tra attività dannose e legittime.

Coprire le tracce

Alcuni dati empirici indicano che gli autori delle minacce spesso coprono le loro tracce dopo aver compromesso un dispositivo. Gli operatori della rete ORB potrebbero effettuare un’operazione di “pulizia”, che comprende l’eliminazione di altri aggressori, la correzione delle vulnerabilità e la garanzia di rimanere gli unici residenti (insieme alla vittima ignara).

Questo processo complica inoltre il lavoro di identificazione svolto dai ricercatori che si occupano di minacce. Ad esempio, se sappiamo che l’autore della minaccia A sta sfruttando attivamente una vulnerabilità CVE nota per “reclutare” dispositivi specifici nella propria rete ORB, la scansione dei dispositivi su cui è in esecuzione il software vulnerabile potrebbe aiutare a identificare la potenziale infrastruttura dell’autore della minaccia. Tuttavia, applicando le patch al dispositivo dopo la compromissione, gli operatori riescono a “nascondere” meglio le proprie attività ed evitare di essere individuati, ostacolando al contempo il lavoro futuro dei responsabili della gestione degli incidenti.

Nascosto nel rumore

L’ultimo elemento di questo elenco non esaustivo deriva dal nostro monitoraggio delle reti ORB esistenti. In molti casi, osserviamo che il traffico “normale” viene instradato attraverso la stessa infrastruttura del traffico correlato agli autori delle minacce, utilizzando di fatto la rete come un proxy generico per accedere a servizi quali i social media o le piattaforme di messaggistica. Data la prevalenza delle reti ORB collegate a entità cinesi, insieme al “Great Firewall” cinese, una rete ORB esercita probabilmente un fascino più ampio per l’accesso a servizi altrimenti limitati su Internet.

Consentendo che le proprie reti vengano utilizzate per questi scopi generici, gli autori delle minacce rendono le loro attività ancora più difficili da individuare. Il rumore di fondo aggiuntivo generato dal traffico legittimo contribuisce a mascherare le operazioni dannose. Se una rete venisse utilizzata esclusivamente per scopi illeciti, con il passare del tempo potrebbe diventare possibile rintracciare e contrastare tali attività. Tuttavia, con il costante flusso di traffico misto che attraversa la rete, identificare e prevenire i comportamenti dannosi diventa notevolmente più difficile.

Le reti ORB offrono numerosi vantaggi agli autori delle minacce, rendendole estremamente efficaci per le campagne dannose. Innanzitutto, garantiscono un maggiore anonimato consentendo agli aggressori di mascherare la loro vera provenienza, rendendo molto più difficile per i difensori risalire alla fonte degli attacchi.

In secondo luogo, offrono flessibilità e resilienza; gli aggressori possono facilmente aggiungere o rimuovere dispositivi compromessi o server VPS per scalare la propria rete in base alle necessità, oppure sostituire i nodi qualora venissero scoperti o bloccati. Infine, le reti ORB beneficiano di un’infrastruttura distribuita, che consente agli autori delle minacce di distribuire le proprie operazioni su più aree geografiche, complicando gli sforzi volti a smantellare la rete. Analogamente alle VPN tradizionali o ai proxy residenziali, gli autori delle minacce possono scegliere un nodo di uscita in una posizione specifica per aggirare le pratiche di difesa comuni come il geofencing.

Utilizzo della rete ORB

Le reti ORB offrono agli autori delle minacce la possibilità di eseguire azioni in linea con ciascuna fase della Cyber Kill Chain. Queste reti consentono agli aggressori di rimanere nascosti mentre svolgono attività che vanno dalla ricognizione all’esfiltrazione.

Ricognizione e armamento

Un nodo di uscita occultato garantisce agli aggressori l’anonimato necessario per condurre operazioni di ricognizione contro il bersaglio prescelto. In questo modo, possono mappare le infrastrutture connesse a Internet, individuare eventuali vulnerabilità e raccogliere le informazioni necessarie per pianificare le azioni successive. Sfruttando le reti ORB, gli aggressori possono evitare di essere individuati mentre raccolgono informazioni, assicurandosi che la loro ricognizione rimanga segreta.

Consegna e gestione

Una volta identificato un bersaglio e scelto il metodo di accesso, la rete ORB offre una serie di modalità per sfruttarlo. In alcuni casi, gli aggressori possono tralasciare i metodi di diffusione tradizionali, come le e-mail di phishing, e sfruttare invece le vulnerabilità che consentono l’esecuzione di codice da remoto sulla rete della vittima. Gli aggressori possono anche condurre attacchi di forza bruta o basati sulle password per ottenere un accesso non autorizzato.

Installazione e comando e controllo (C2)

Le reti ORB offrono funzionalità C2 dinamiche, consentendo agli autori degli attacchi di alternare i server con cui comunicano gli host compromessi. Ciò garantisce una comunicazione ininterrotta, nascondendo al contempo la vera origine dell’autore dell’attacco. Inoltre, la rete può facilitare l’accesso remoto continuo alla vittima, con gli autori degli attacchi che selezionano strategicamente dei «nodi di uscita» che appaiono più legittimi o più vicini al bersaglio, come ad esempio server situati nello stesso Paese.

Azioni relative all’obiettivo

Durante la fase di esfiltrazione, gli aggressori possono sfruttare la rete ORB per creare confusione tra i difensori, instradando i dati rubati attraverso più nodi di uscita. Questo approccio decentralizzato rende difficile tracciare la destinazione finale dei dati, rallentando la risposta agli incidenti e rendendo più difficile mitigare l’attacco.

Strategie di difesa proattive

Per difendersi dagli attacchi che sfruttano le reti ORB sono necessarie strategie specifiche. I metodi di rilevamento tradizionali, come il monitoraggio del traffico di rete perimetrale, potrebbero rivelarsi insufficienti a causa dei molteplici livelli di occultamento presenti nelle reti ORB. Ecco alcune misure che gli analisti possono adottare per migliorare le proprie difese:

Caccia attiva

La ricerca proattiva delle minacce, che va oltre il monitoraggio passivo, è una strategia fondamentale per difendersi dalle reti ORB. I team di sicurezza dovrebbero cercare attivamente gli indicatori di compromissione (IoC) associati alle reti ORB, quali percorsi di comunicazione insoliti tra dispositivi compromessi e server VPS, oppure caratteristiche specifiche dei servizi o della rete, come ad esempio un certificato X.509 distintivo. Utilizzando questi dati, gli esperti di ricerca delle minacce possono identificare modelli di attività che potrebbero segnalare la presenza di una rete ORB prima che questa diventi pienamente operativa.

Analisi comportamentale

L’implementazione dell’analisi comportamentale può aiutare a individuare anomalie nell’attività di rete. Le reti ORB presentano spesso comportamenti nuovi o inaspettati, come connessioni a indirizzi IP sconosciuti, protocolli insoliti o modelli di traffico irregolari. Gli algoritmi di apprendimento automatico possono analizzare questi comportamenti per identificare scostamenti dall’attività di rete normale, consentendo il rilevamento tempestivo di attività dannose.

Analisi del traffico di rete

Sebbene le reti ORB siano progettate per eludere il rilevamento, un’attenta analisi del traffico di rete può comunque portare alla luce delle anomalie. Gli analisti dovrebbero prestare attenzione a modelli di traffico insoliti, quali movimenti laterali tra dispositivi, picchi inaspettati nel traffico in uscita o dati che transitano attraverso diverse località geografiche. Il traffico da e verso dispositivi IoT compromessi, che spesso presentano modelli di comportamento prevedibili, può fornire indizi utili per identificare l’attività delle reti ORB.

Informazioni sulle minacce

È fondamentale tenersi aggiornati sulle ultime tattiche, tecniche e procedure (TTP) degli autori delle minacce relative alle reti ORB. I feed di intelligence sulle minacce possono essere utilizzati per identificare infrastrutture C2 note o dispositivi compromessi che fungono da punti di inoltro nelle reti ORB. L’integrazione di questi feed nei sistemi di sicurezza esistenti può automatizzare gli avvisi e aiutare a identificare più rapidamente le attività correlate a ORB.

Architettura Zero Trust

L’adozione di un approccio Zero Trust contribuisce a ridurre al minimo i rischi legati alle reti ORB. Questo modello parte dal presupposto che nessun dispositivo, sia esso all’interno o all’esterno della rete, debba essere considerato affidabile per impostazione predefinita. L’implementazione di rigorosi controlli di accesso, dell’autenticazione a più fattori (MFA) e di un monitoraggio continuo della rete può limitare i danni causati da un’intrusione in una rete ORB. La microsegmentazione, che suddivide le reti in zone di sicurezza più piccole, consente di isolare ulteriormente i dispositivi compromessi, rendendo più difficile agli aggressori muoversi lateralmente.

Conclusione

Con la continua evoluzione delle reti ORB, comprendere la loro architettura e le loro modalità operative è fondamentale per i team di sicurezza informatica che intendono contrastare minacce avanzate e persistenti. Queste reti consentono agli aggressori di nascondere la propria identità e aggirare i metodi di rilevamento tradizionali, rappresentando una sfida ardua per i difensori.

Per stare un passo avanti rispetto a queste minacce sofisticate, le organizzazioni devono adottare strategie proattive quali l’analisi comportamentale, l’analisi del traffico di rete e l’integrazione delle informazioni sulle minacce. Inoltre, l’implementazione di un modello Zero Trust può contribuire a limitare i danni causati da un’intrusione.

Guardando al futuro, difendersi da ORB Networks richiede ben più che semplici competenze tecniche avanzate; richiede una mentalità orientata al miglioramento continuo e all’agilità. Man mano che gli autori delle minacce perfezionano i propri metodi, i team di sicurezza informatica devono mantenere un approccio proattivo, avvalendosi degli strumenti, delle informazioni sulle minacce e delle tecniche di difesa più recenti per stare sempre un passo avanti.

In definitiva, la chiave per contrastare le reti ORB sta nel mantenere alta la vigilanza e la capacità di adattamento. La natura dinamica di queste reti impone ai difensori di evolvere costantemente i propri approcci, assicurandosi di poter contrastare efficacemente il panorama delle minacce prima che gli aggressori raggiungano i propri obiettivi.

Pure SignalTM

Diverse reti ORB sono ora contrassegnate all’interno delle nostre piattaforme Pure Signal™ Scout e Recon, rendendo la ricerca, l’identificazione e l’attribuzione più intuitive e veloci e consentendo una mappatura completa dell’infrastruttura degli aggressori.

Lazarus & S2 Research Team

Fonte: lazarusgd.substack.com & .team-cymru.com